|

ЎЎЎЎ(1)їЁДЪІЩЧчПµНіCOSµДЙијЖ

ЦЗДЬїЁДЪЙијЖБЛТ»ёцРЎРНµДІЩЧчПµНіCOS. COSµДЦчТЄ№¦ДЬКЗЈєїШЦЖЦЗДЬїЁУлНвЅзРЕПўЅшРРЅ»»»Ј¬№ЬАнЦЗДЬїЁґжґўЖчЦРµДОДјюПµНіЈ¬ІўФЪЦЗДЬїЁДЪНкіЙёчЦЦГьБоµДґ¦АнЎЈCOSµД»щ±ѕ№¦ДЬ±ШРлЧсСISO7816—4±кЧј[3]ЎЈ

COSПµНіКЗУЙґ«Кд№ЬАнЎўОДјю№ЬАнЎў°ІИ«МеПµЎўГьБоЅвКНЛДёц№¦ДЬДЈїйЧйіЙµДЎЈ

ўЩ ґ«Кд№ЬАнЎЈ°ґISO7816—3±кЧјЈ¬ја¶ЅїЁУлЦХ¶ЛЦ®јдµДНЁРЕЈ¬±ЈЦ¤КэѕЭХэИ·µШґ«КдЈ¬·АЦ№УлЦХ¶ЛЦ®јдНЁРЕКэѕЭ±»·З·ЁЗФИЎєНґЫёДЎЈ

ўЪОДјю№ЬАнЎЈОДјю№ЬАнДЈїйУГАґ№ЬАнЦЗДЬїЁРѕЖ¬ДЪґжґўµДёчЦЦКэѕЭЈ¬ИзЦ¤КйЎўГЬФїєНЖдЛыУГ»§РЕПўµИЎЈ

ЦЗДЬїЁРѕЖ¬ДЪµДОДјю·ЦОЄMFЎўDFєНEFИэЦЦЎЈMF(ЦчОДјю)КЗЛщУРОДјюµДёщОДјюЈ»DFОДјюКЗДїВјОДјюЈ¬ёщѕЭDFїЙТФЗш·ЦґжФЪУЪЦЗДЬїЁЙПµДІ»Н¬У¦УГЈ»EFКЗ»щ±ѕОДјюЈ¬УГАґґжґўѕЯМеµДКэѕЭєНјЗВјЈ¬ТІКЗCOSГьБоЛщТЄІЩЧчµДѕЯМе¶ФПуЎЈ±ѕЙијЖЦРЈ¬EF·ЦОЄЛДЦЦАа¶ФПуЈєГЬФїЎўЦ¤КйЎўИПЦ¤¶ФПуєНКэѕЭ¶ФПуЎЈЖдЦРИПЦ¤¶ФПуЦР±ЈґжК¶±рУГ»§Йн·ЭµДPINВлЎЈEFµДґж·Е·ЦОЄОДјюН·єНОДјюМеБЅёцІї·ЦЎЈОДјюН·ЦР°ьє¬ОДјюµД±кК¶·ыЎў·ГОКИЁПЮєНОДјюМеµДЦёХлЈ»¶шОДјюМеЦРґж·ЕѕЯМеКэѕЭЎЈ

¶ФICїЁµДІЩЧчЈ¬КЗНЁ№эГьБоµД·ЅКЅКµПЦµДЎЈКµјКЙПКЗНЁ№эГьБо¶ФICїЁДЪОДјюµДІЩЧчЎЈФцјУ№¦ДЬјґКЗФцјУОДјюЈ¬ЛщТФЈ¬ПВГжЧЕЦШѕНОДјюПµНіЅшРРЛµГчЎЈ

aЈ®ОДјюµДїХјдЅб№№

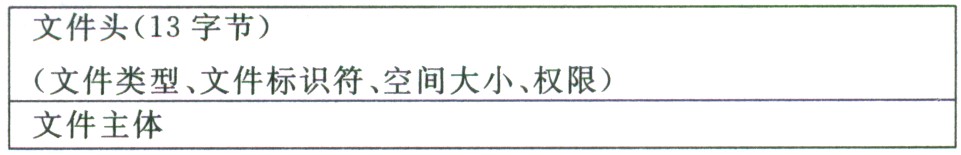

ГїёцОДјюФЪEEPROMЦРµДґж·ЕёсКЅОЄЈє

COSХыёцµДОДјюїХјд»®·ЦИзПВЈє

Ўфµ±ЅЁБўНк.MFЦ®єуЈ¬COSЧФ¶ЇЅ«ХыёцEEPROMїХјд¶ј·ЦЕдёшЛьЎЈMFµДОДјюН·і¤¶ИОЄ13ЧЦЅЪК®ОДјюГыі¤¶И(5Ў«16ЧЦЅЪ)ЎЈ

ЎфГїёцDFЛщХјїХјд=DFОДјюН·їХјд(µИН¬УЪMF)+DFПВЛщУРµДОДјюїХјдЦ®єНЎЈ

Ўф¶юЅшЦЖЅб№№ОДјюµДїХјд=ОДјюН·їХјд(13ЧЦЅЪ)+EFЛщЙкЗлµДїХјдЎЈ

Ўф¶Ёі¤јЗВјєНС»·¶Ёі¤јЗВјОДјюµДїХјд=ОДјюН·їХјд(13ЧЦЅЪ)+јЗВјКэ×јЗВјі¤¶ИЎЈ

Ўф±ді¤јЗВјЅб№№ОДјюµДїХјд=ОДјюН·їХјд(13ЧЦЅЪ)+ЅЁБўК±ЙкЗлµДїХјдЎЈ

Ўф°ІИ«»щ±ѕОДјюµДїХјдТ»ОДјюН·їХјд(13ЧЦЅЪ)+ГЬФїёцКэ×(25ЧЦЅЪ)ЎЈ

bЈ®KEYОДјюј°ЖдОДјюЦРµДГЬФї

ГїёцDF»тMFПВУРЗТЦ»УРТ»ёцKEYОДјюЈ¬ФЪИОєОЗйїцПВГЬФїѕщОЮ·Ё¶БіцЎЈФЪKEYОДјюЦРїЙґж·Е¶аёцГЬФїЈ¬ГїёцГЬФїОЄТ»Мх¶Ёі¤јЗВјЎЈјЗВјЦР№ж¶ЁБЛЖд±кК¶Ўў°ж±ѕЎўЛг·ЁЎўКфРФј°ГЬФї±ѕЙнµИПа№ШДЪИЭЎЈ

ФЪВъЧгKEYОДјюµДФцјУИЁПЮК±Ј¬їЙУГWrite KEYГьБоФцјУТ»МхјЗВјЎЈЦ»УРФЪВъЧгДіёцГЬФїµДК№УГИЁПЮК±ІЕїЙТФК№УГёГГЬФїЈ¬ФЪВъЧгДіёцГЬФїµДРЮёДИЁПЮК±ІЕїЙТФРЮёДёГГЬФїЎЈ

ГїЦЦГЬФїѕЯУРЖд¶АБўРФЈ¬УГУЪТ»ЦЦМШ¶Ё№¦ДЬµДГЬФїІ»їЙЧчОЄЛьУГЎЈ±ѕЙијЖЦ§іЦТФПВјёЦЦГЬФїЈєёцИЛГЬВл(PIN)ЎўНвІїИПЦ¤ГЬФїЎўДЪІїИПЦ¤ГЬФїЎў(CryptГЬФїЎўPINЅвЛшГЬФїЎўPINЦШЧ°ГЬФїЎўУ¦УГО¬»¤ГЬФїµИЎЈ

ўЫ °ІИ«МеПµЎЈЦчТЄКЗ¶ФЛщґ«ЛНµДРЕПўЅшРР°ІИ«РФµДјмІйєНґ¦АнЈ¬·АЦ№·З·ЁµДЗФМэ»тЗЦИлЎЈ°ІИ«МеПµ°ьАЁ3Ії·ЦЈє°ІИ«ЧґМ¬Ўў°ІИ«КфРФєН°ІИ«»ъЦЖЎЈ°ІИ«ЧґМ¬КЗЦёµ±З°ЦЗДЬїЁЛщґ¦µДТ»ЦЦПµНіЧґМ¬Ј¬ХвЦЦ°ІИ«ЧґМ¬КЗФЪЦЗДЬїЁНкіЙёґО»У¦ґр»тНкіЙДіёцГьБоєуµГµЅµДЈ»°ІИ«КфРФКЗЦЗДЬїЁЦґРРМШ¶ЁµДГьБоЛщРиТЄµД°ІИ«МхјюЈ¬Ц»УРВъЧгБЛХвёц°ІИ«МхјюЈ¬ГьБоІЕДЬЦґРРЈ»°ІИ«»ъЦЖКЗЦё°ІИ«ЧґМ¬КµПЦЧЄТЖЛщІЙИЎµД·Ѕ·ЁєНКЦ¶ОЈ¬ЛьКЗУл°ІИ«ЧґМ¬єН°ІИ«КфРФПаБЄПµµДЎЈ

ўЬ ГьБоЅвКНЎЈёщѕЭЅУКХµЅµДГьБојмІйёчПоІОКэКЗ·сХэИ·Ј¬ЦґРРПаУ¦µДІЩЧчЎЈ

ICїЁНЁ№эUSBЅУїЪУлЦХ¶ЛЦ®јдК№УГГьБоУлУ¦ґрµДНЁРЕ»ъЦЖЈ¬јґЦХ¶ЛЈ¬°СГьБоЛНµЅ1CїЁЈ¬ICїЁЅУКХІўґ¦Анєу·ўЛНПмУ¦ёшЦХ¶ЛЎЈХвЦЦ»ъЦЖ°ьАЁБЅЦЦУ¦УГРТйКэѕЭµҐФЄ(APDU)——ГьБоУ¦УГКэѕЭµҐФЄУлПмУ¦У¦УГКэѕЭµҐФЄЎЈ

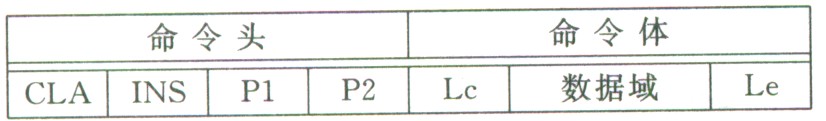

ГьБоУ¦УГКэѕЭµҐФЄ°ьє¬БЅІї·ЦЈє№М¶ЁµД4ЧЦЅЪГьБоН·єНі¤¶ИїЙ±дµДГьБоМеЈ¬ЖдДЪИЭОЄЈє

CLAЧЦЅЪґъ±нГьБоµДАаРНЎЈ

INSЧЦЅЪ±нКѕГьБо±аВлЈ¬P1єНP2ОЄѕЯМеГьБоІОКэЎЈLcЧЦЅЪ±нКѕКэѕЭµДі¤¶ИЈ¬Ц»УРТ»ёцЧЦЅЪ±нКѕЈ¬ИЎЦµ·¶О§ОЄ1Ў«115ЎЈИз№ыLcОЄ0Ј¬±нКѕГ»УРКэѕЭУтЎЈ

Le±нКѕЖЪНыїЁ·µ»ШµДКэѕЭі¤¶ИЈ¬УЙµҐЧЦЅЪ±нКѕЈ¬ИЎЦµ·¶О§ОЄ1Ў«115ЎЈ

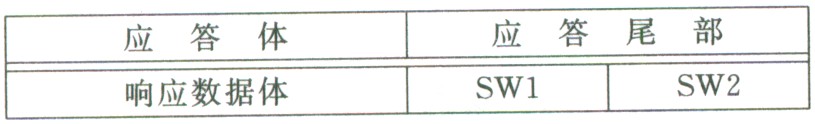

ПмУ¦У¦УГКэѕЭµҐФЄТІ°ьАЁБЅІї·ЦЈєїЙДЬґжФЪµДПмУ¦КэѕЭМе(У¦ґрМе)єНБЅёцЧґМ¬ЧЦЅЪ(У¦ґрОІІї)Ј¬ЖдДЪИЭОЄЈє

ЎЎЎЎ»щУЪ±ЈГЬµДФТтЈ¬ѕЯМеµДГьБоґъВлєНЧґМ¬ЧЦЅЪ(SWlЎўSW2)µД±аВлВФЎЈ

(2)Лг·ЁївµДКµПЦ

Лг·ЁївКЗТ»ёцёщѕЭІ»Н¬РиТЄїЙА©Х№µДєЇКэївЎЈДїЗ°Ј¬Лг·ЁївАпУРЈє

Ўф¶ФіЖјУГЬЛг·Ё——DESЛг·ЁЎў3DESЛг·ЁЎўRC2ЎўRC4Лг·ЁЈ»

ЎфХЄТЄ(ЙўБРЦµ)Лг·Ё——SHAТ»1Лг·ЁЎўMD5Лг·ЁЈ»

Ўф·З¶ФіЖјУГЬЛг·Ё——RSAЛг·ЁЎўDSAЛг·ЁЎўECCЛг·ЁЎЈ

ТФЙПЛг·ЁИ«ІїФЪЙи±ёДЪКµПЦЎЈ

2.2.2 USBЅУїЪІгµДИнјюЙијЖ

USBЅУїЪІгИнјюЦчТЄНкіЙјЖЛг»ъЦч»ъєНїН»§¶ЛЙи±ёЦ®јдµДКэѕЭґ«КдЈ¬НкіЙЦч»ъУлICїЁЦ®јдЅ»»ҐµДГьБој°ПмУ¦ЎЈТ»·ЅГжЅ«Цч»ъАґµДUSBРЕПў°ьЧЄ»»іЙ·ыєПIS07816--4±кЧјµДЦЗДЬїЁїЙК¶±рµДГьБоЈ¬БнТ»·ЅГжЈ¬ёщѕЭIS07816--4±кЧјЈ¬Ѕ«ЦЗДЬїЁµДПмУ¦КэѕЭЧЄ»ЇіЙUSBКэѕЭ°ьЈ¬ЙПґ«ёшЦч»ъЎЈ

ФЪUSBµДіхКј»ЇЦРЈ¬НкіЙЦХ¶ЛЙи±ёUSBµДЧФѕЩ№эіМЎЈїјВЗµЅЙи±ёУлјЖЛг»ъЦ®јдµДКэѕЭЅ»»»ѕЯУРКэБїЙЩЎўґ«КдЛЩ¶ИІ»ТЄЗуєЬёЯµДМШµгЈ¬Тт¶шЅ«ЖдЕдЦГОЄHIDАаЙи±ёЈ¬КµПЦФЪWIN2000ЎўWin MeµИ»·ѕіПВГв°ІЧ°Зэ¶ЇіМРтµДМШµгЎЈ±ѕЙи±ёК№УГБЛ3ёц¶ЛµгЈє¶Лµг0УГУЪїШЦЖРЕПўµДґ«КдЈ¬¶Лµг1УГУЪЅУКХЦч»ъ·ўАґµДКэѕЭЈ¬¶Лµг3УГУЪПтЦч»ъ·ўЛНКэѕЭЎЈ

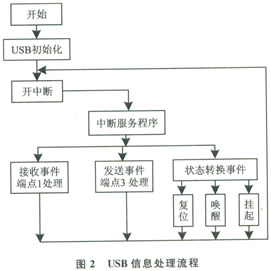

USBµДПыПўґ¦Ан№эіМКЗЈєUSB·ўіцЦР¶ПЗлЗ󣬵ҐЖ¬»ъПмУ¦ЦР¶ПЈ¬КЧПИІйїґёчЦР¶ПјДґжЖчЈ¬ХТіцІъЙъЦР¶ПµДКВјюЈ¬И»єуґ¦АнЎЈіМРтµДЙијЖЦчТЄјЇЦРФЪЦР¶Пґ¦Ан·юОсіМРтЙПЈ¬ИзНј2ЛщКѕЎЈ

№І3Ті: ЙПТ»Ті [1] 2 [3] ПВТ»Ті

|